SSOでログインするためのADFSをセットアップしてみよう

HULFT Squareは、Microsoft ADFS(Active Directory Federation Service)を使用したシングルサインオン(SSO)に対応しています。

SSOによるログインを可能にするためには、ADFSを設定してから、HULFT SquareでSSOを設定してください。

このシナリオではADFSの設定について説明します。

説明

SSOご利用のためのポイント

HULFT Square はユーザーをグループ単位で管理しているため、すべてのユーザーがいずれかのグループに属している必要があります。HULFT SquareにアカウントがないユーザーがSSOで初めてHULFT Square でログインする場合、ログイン時にユーザーのアカウントが作成されます。そのユーザーをいずれかのグループに割り振る必要があります。

このチュートリアルでは、Active Directory側にSSO利用ユーザーが属するセキュリティグループを作成し、HULFT Square 側のグループにマッピングすることで、ユーザーが指定されたグループにマッピングされるように設定しています。

操作手順

-

お客様環境のActive DirectoryにHULFT_Square_Usersというセキュリティグループを作成します。

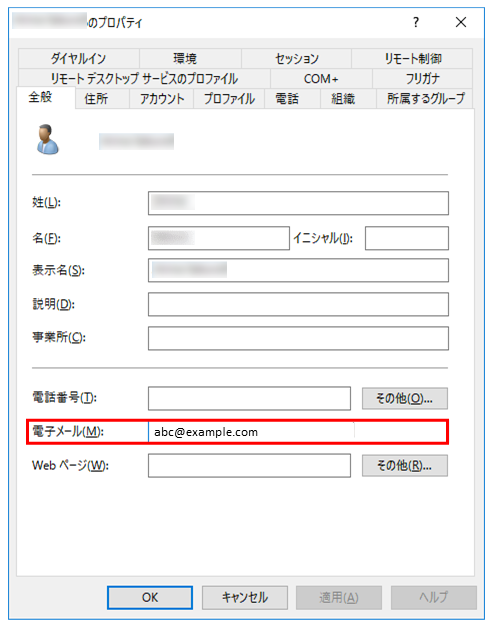

ADFSの設定では、メールアドレスをIDとして利用します。

このため、Active Directoryユーザーの以下のプロパティ設定画面で、全般タブの電子メールにメールアドレスを必ず設定してください。

-

HULFT Squareの

> ユーザー管理 > グループで、全てのユーザーが持つべき最小限のポリシーを割り当てたHULFT_Square_Usersというグループを作成します。

> ユーザー管理 > グループで、全てのユーザーが持つべき最小限のポリシーを割り当てたHULFT_Square_Usersというグループを作成します。

ADFSとHULFT Squareを接続するために、証明書利用者信頼を設定します。

-

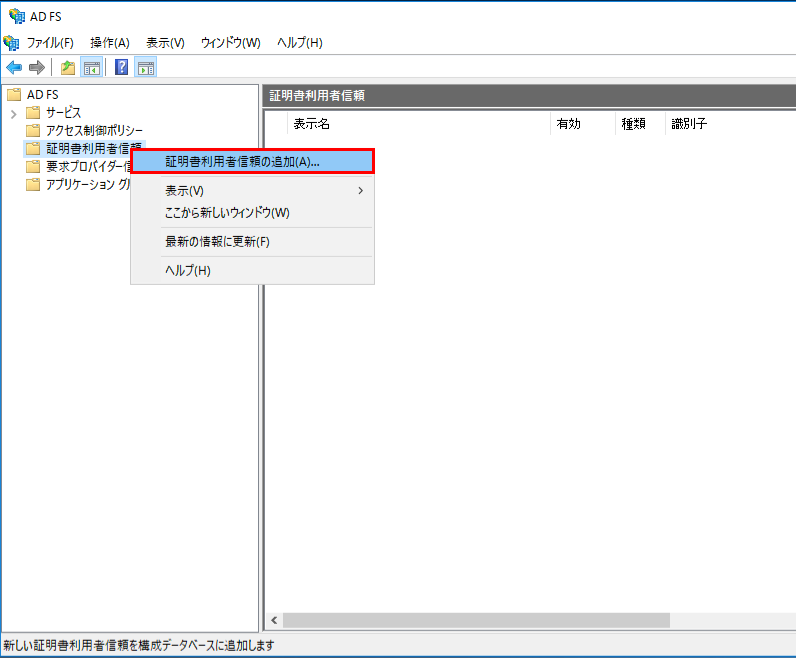

コンソールツリーのAD FSで、証明書利用者信頼を右クリックして、証明書利用者信頼の追加...を選択します。

証明書利用者信頼の追加ウィザード画面が起動されます。

-

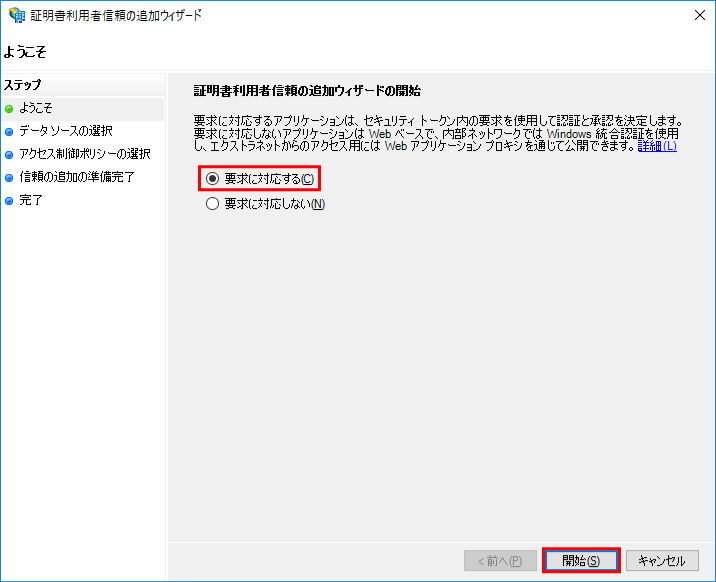

証明書利用者信頼の追加ウィザード画面のようこそのステップで要求に対応するを設定し、開始を選択します。

-

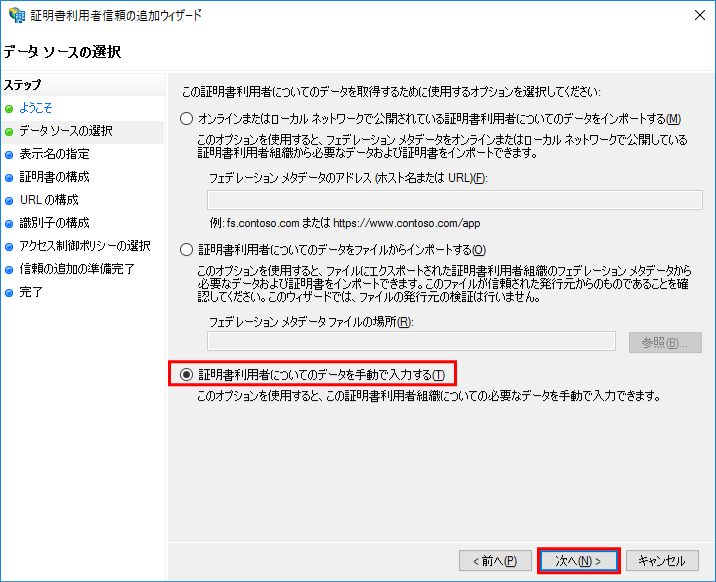

データソースの選択のステップで証明書利用者についてのデータを手動で入力するを設定し、次へを選択します。

-

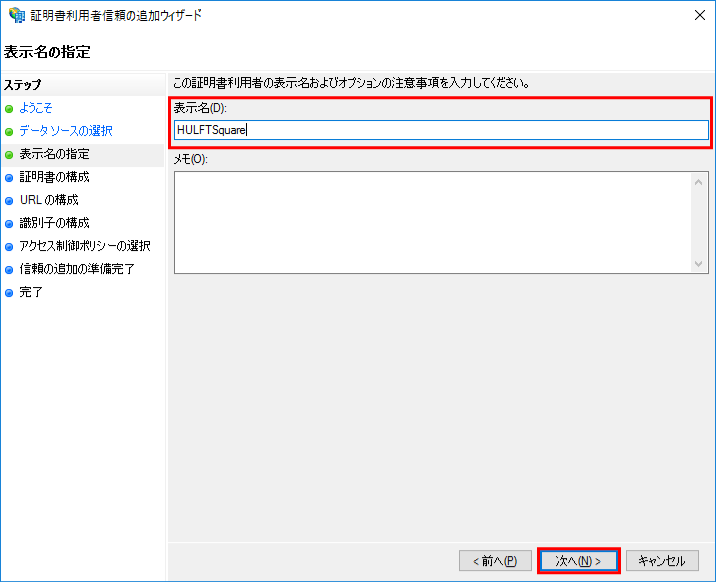

表示名の指定のステップで表示名にHULFTSquareを設定し、次へを選択します。

-

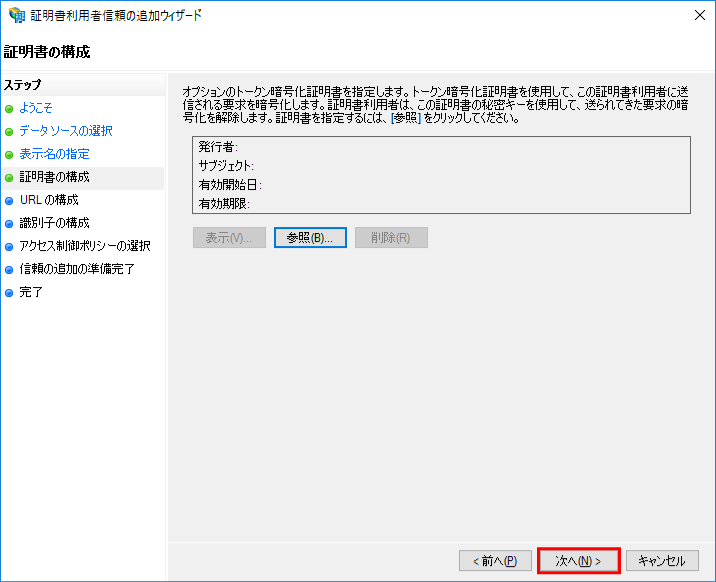

証明書の構成のステップで次へを選択します。

-

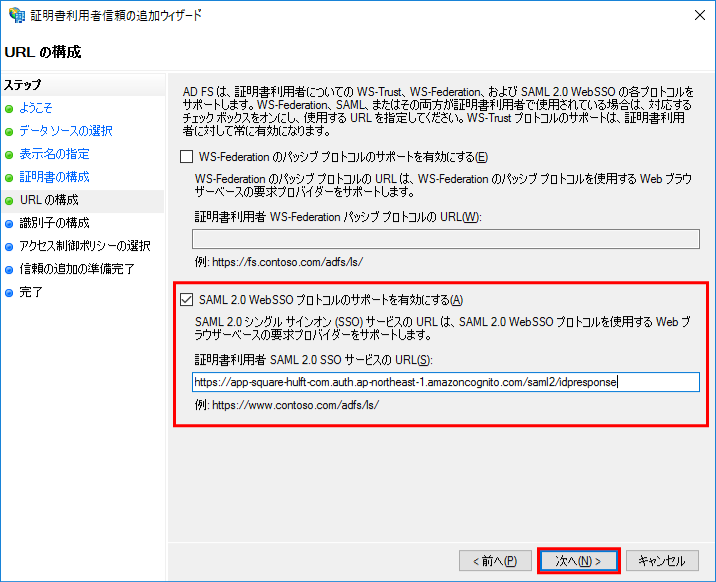

URLの構成のステップで以下に示すように項目を設定し、次へを選択します。

2025/12/14以降からHULFT Squareを契約しているお客様、または2025/12/14より前からHULFT Squareを契約しているお客様でユーザーのメールアドレスを変更した場合

項目名

設定(例)

SAML 2.0 WebSSO プロトコルのサポートを有効にする

チェックボックスを選択する

証明書利用者 SAML 2.0 SSO サービスのURL

https://app2-square-hulft-com.auth.ap-northeast-1.amazoncognito.com/saml2/idpresponse

2025/12/14より前からHULFT Squareを契約しているお客様で、かつユーザーのメールアドレスを変更していない場合

項目名

設定(例)

SAML 2.0 WebSSO プロトコルのサポートを有効にする

チェックボックスを選択する

証明書利用者 SAML 2.0 SSO サービスのURL

https://app-square-hulft-com.auth.ap-northeast-1.amazoncognito.com/saml2/idpresponse

-

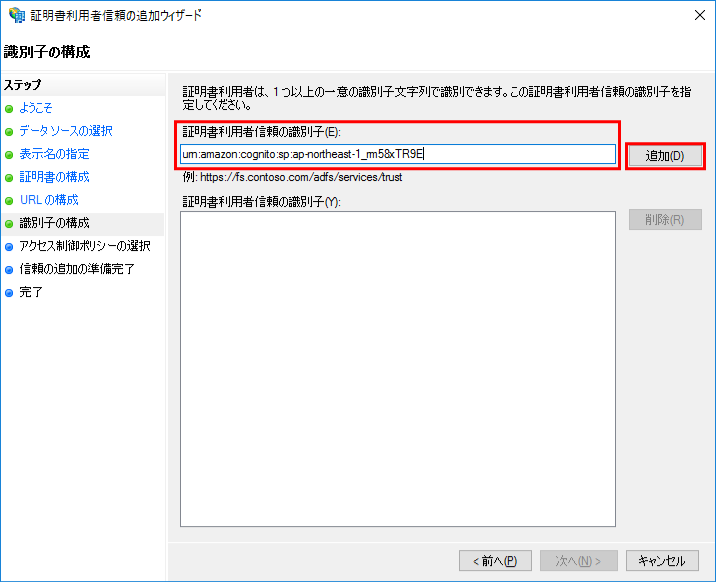

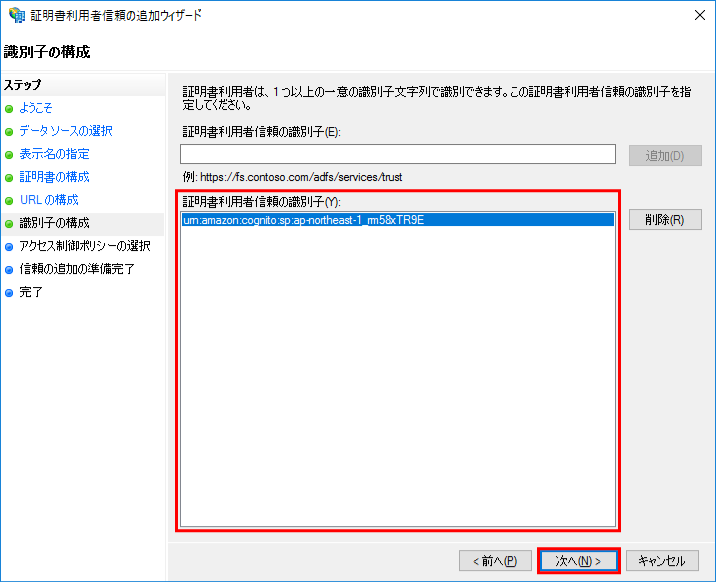

識別子の構成のステップで以下に示すように項目を設定し、追加を選択します。

2025/12/14以降からHULFT Squareを契約しているお客様、または2025/12/14より前からHULFT Squareを契約しているお客様でユーザーのメールアドレスを変更した場合

項目名

設定(例)

証明書利用者信頼の識別子

urn:amazon:cognito:sp:ap-northeast-1_i6SZQC7wv

2025/12/14より前からHULFT Squareを契約しているお客様で、かつユーザーのメールアドレスを変更していない場合

項目名

設定(例)

証明書利用者信頼の識別子

urn:amazon:cognito:sp:ap-northeast-1_rm58xTR9E

証明書利用者信頼の識別子リストに設定した値が表示されます。次へを選択します。

-

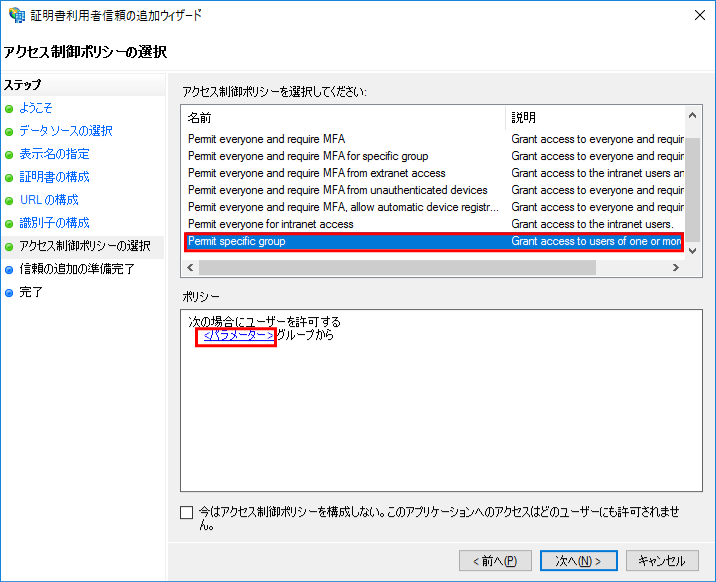

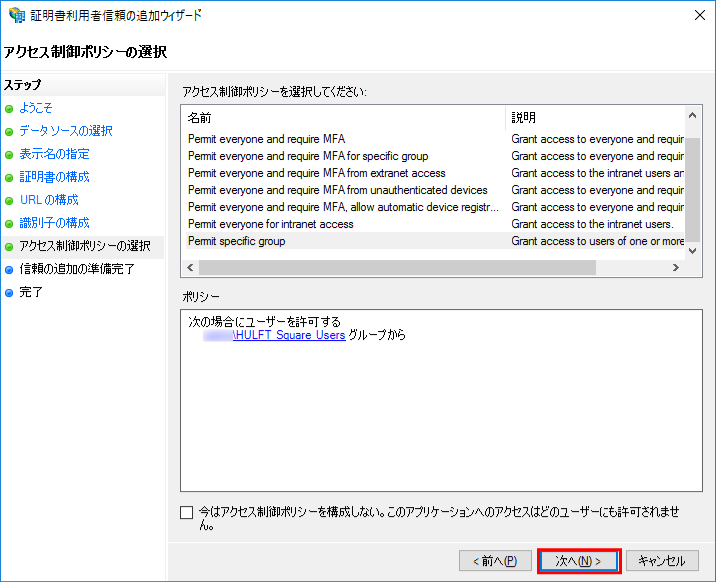

アクセス制御ポリシーの選択のステップでPermit specific groupを設定し、<パラメーター>のリンクを選択します。

-

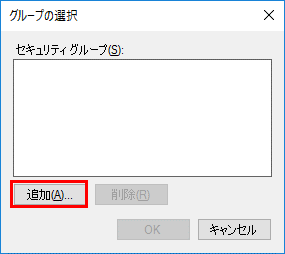

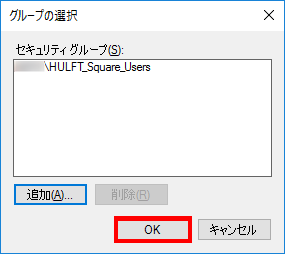

グループの選択画面で、追加を選択します。

-

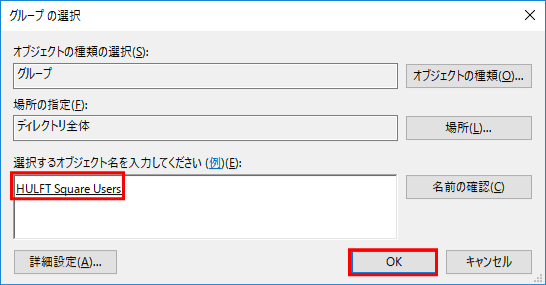

選択するオブジェクト名にHULFT_Square_Usersを入力してOKを選択します。

-

セキュリティグループに<ドメイン名>\HULFT_Square_Usersが表示されたことを確認し、OKを選択します。

-

アクセス制御ポリシーの選択のステップの設定が完了したら、次へを選択します。

-

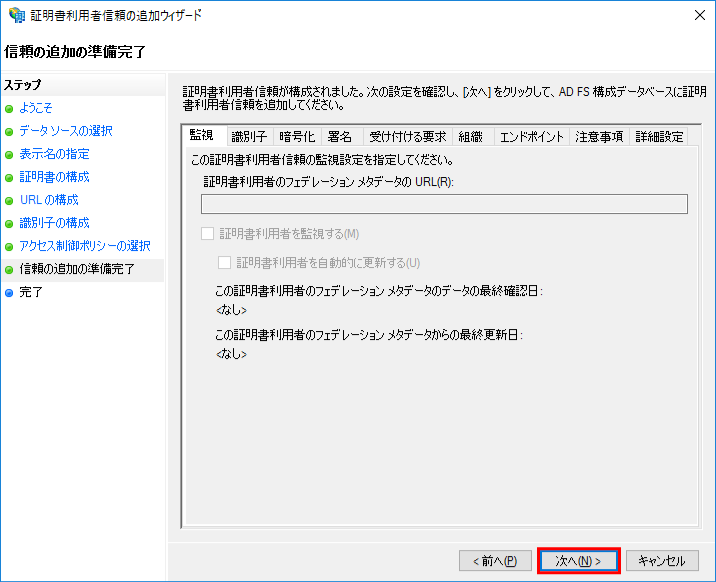

信頼の追加の準備完了のステップで、次へを選択します。

-

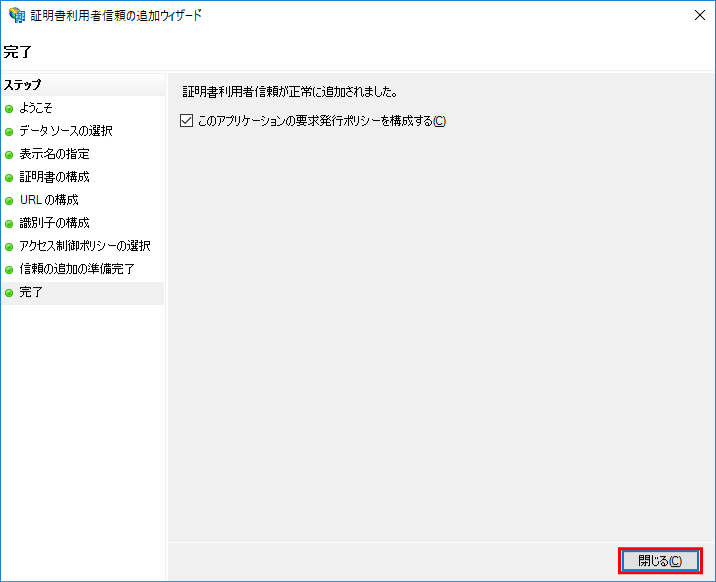

完了のステップで、閉じるを選択します。

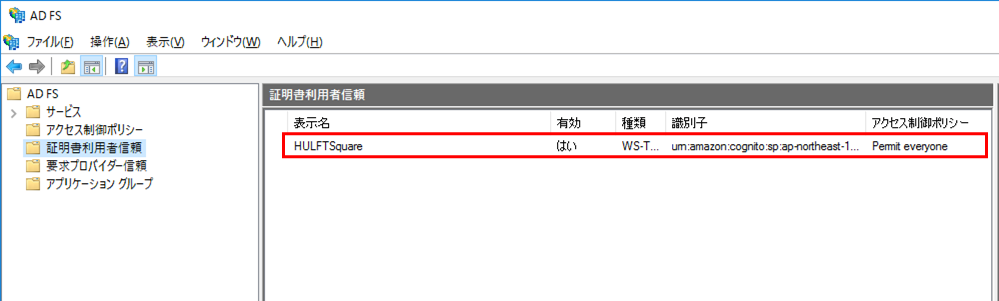

以上の手順でHULFTSquareという名前の証明書利用者信頼が追加されました。

(3)LDAP属性をHULFT Squareに送信するためのポリシーを作成する

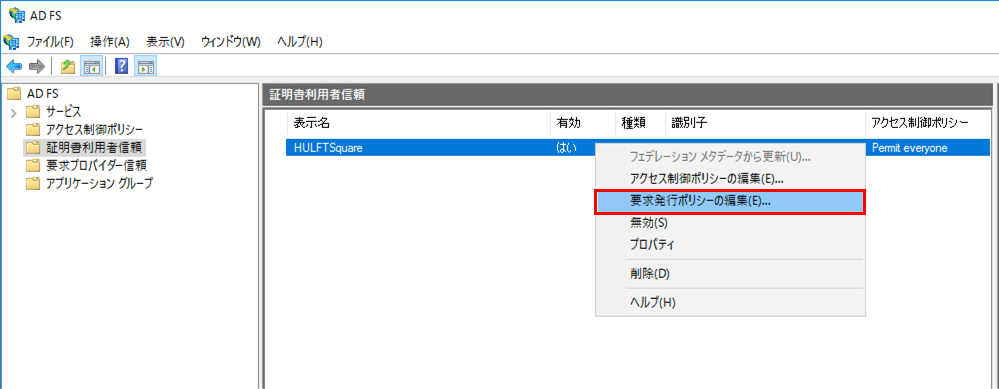

ADFSからHULFT SquareにLDAP属性のメール、姓および名を送るために、要求発行ポリシーを設定します。

-

証明書利用者信頼のリストから、HULFTSquareを右クリックして、要求発行ポリシーの編集...を選択します。

-

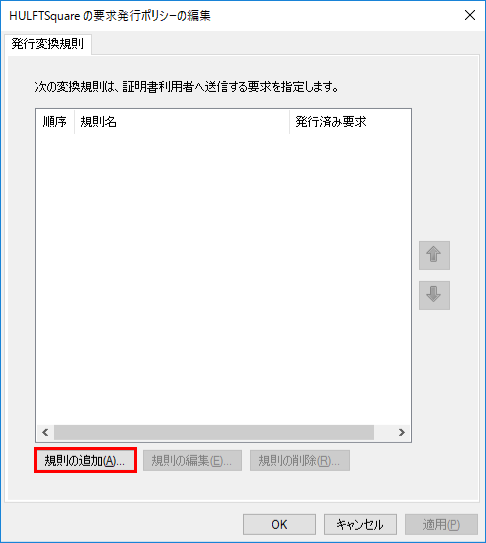

HULFTSquareの要求発行ポリシーの編集画面で、規則の追加を選択します。

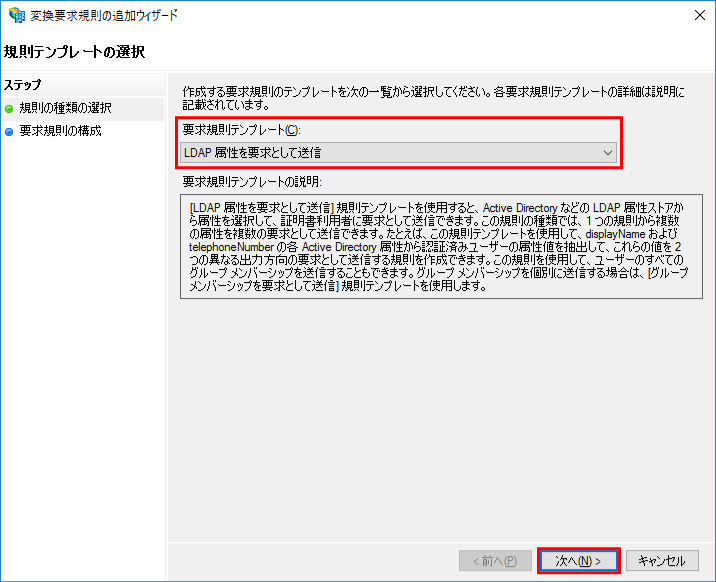

変換要求規則の追加ウィザード画面が表示されます。

-

規則の種類の選択のステップで要求規則テンプレートにLDAP属性を要求として送信を設定し、次へを選択します。

-

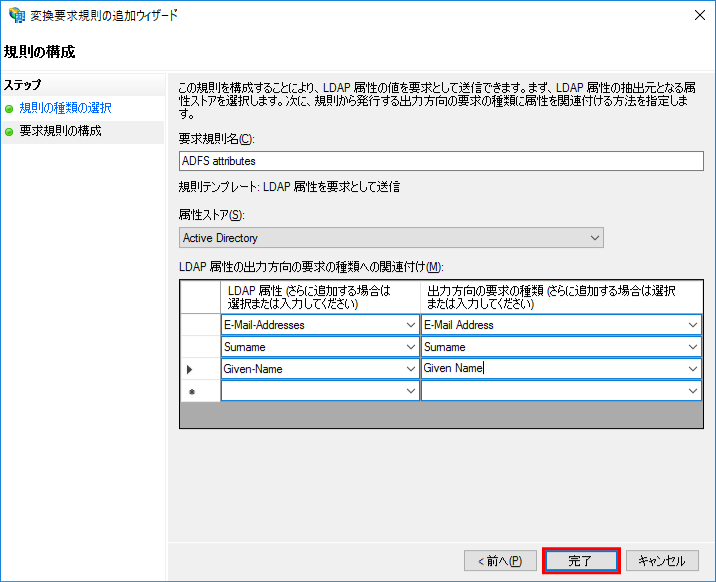

要求規則の構成のステップで以下に示すように項目を設定し、完了を選択します。

項目名

設定(例)

要求規則名

ADFS attributes

属性ストア

Active Directory

LDAP属性の出力方向の要求の種類への関連付け

LDAP属性

出力方向の要求の種類

E-Mail-Addresses

E-Mail Addresses

Surname

Surname

Given-Name

Given Name

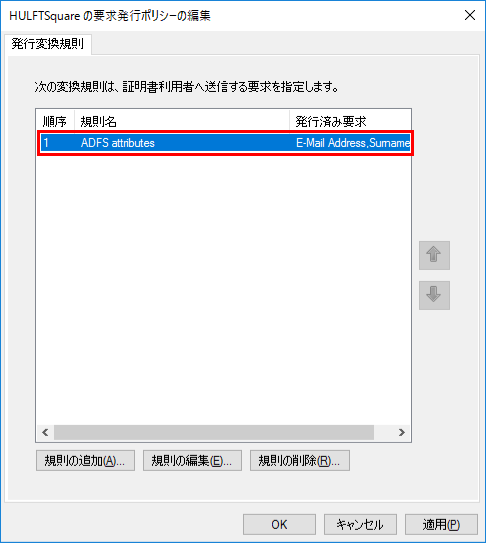

発行変換規則タブに「ADFS attributes」という名前の規則が追加されます。

(4)SAMLメールをHULFT Squareメールにマッピングする

SAMLメールをHULFT Squareメールにマッピングするために、要求発行ポリシーを設定します。

-

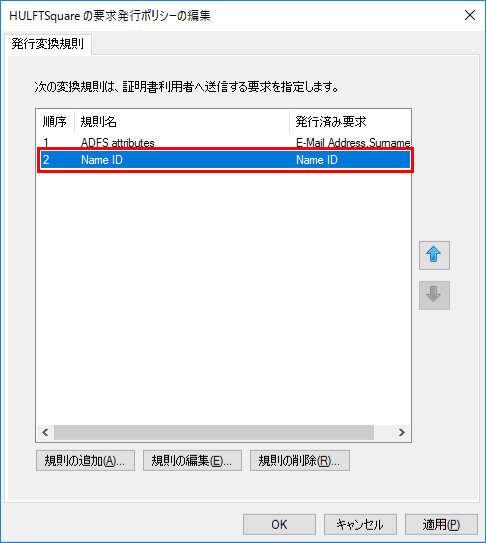

HULFTSquareの要求発行ポリシーの編集画面の発行変換規則タブで、規則の追加を選択します。

変換要求規則の追加ウィザード画面が表示されます。

-

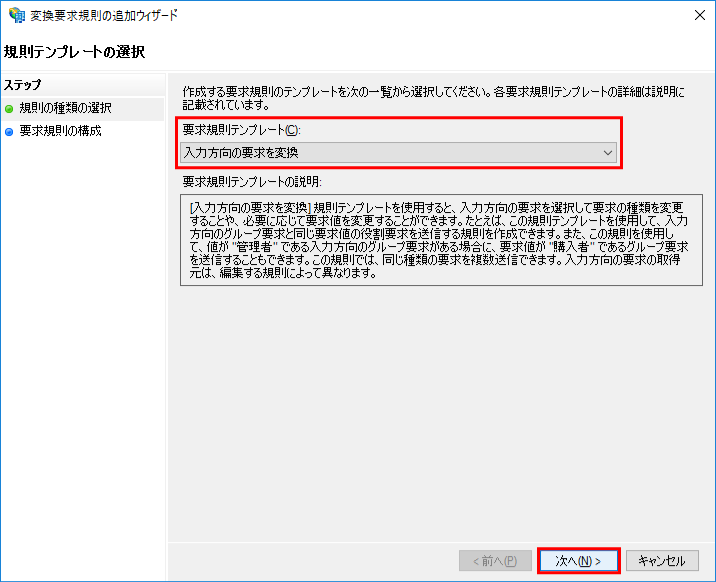

規則の種類の選択のステップで要求規則テンプレートに入力方向の要求を変換を設定し、次へを選択します。

-

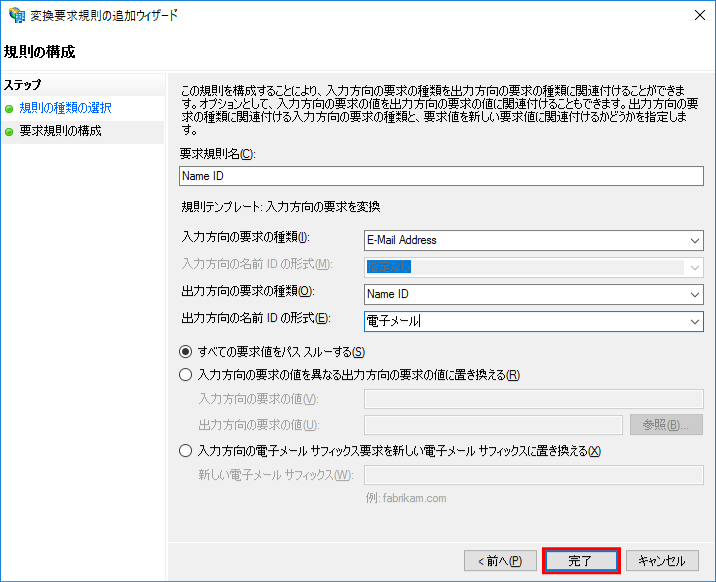

要求規則の構成のステップで以下に示すように項目を設定し完了、を選択します。

項目名

設定(例)

要求規則名

Name ID

入力方向の要求の種類

E-Mail Address

出力方向の要求の種類

Name ID

出力方向の名前IDの形式

電子メール

すべての要求値をパススルーする

チェックボックスを選択する

発行変換規則「タブに「Name ID」という名前の規則が追加されます。

(5)Active DirectoryのグループをHULFT Squareのグループにマッピングする

以下の設定を行うことで、Active Directory のグループをHULFT Squareのグループにマッピングすることが可能です。ただしマッピングすることができるグループの数は1つです。

-

HULFTSquareの要求発行ポリシーの編集画面の発行変換規則タブで、規則の追加を選択します。

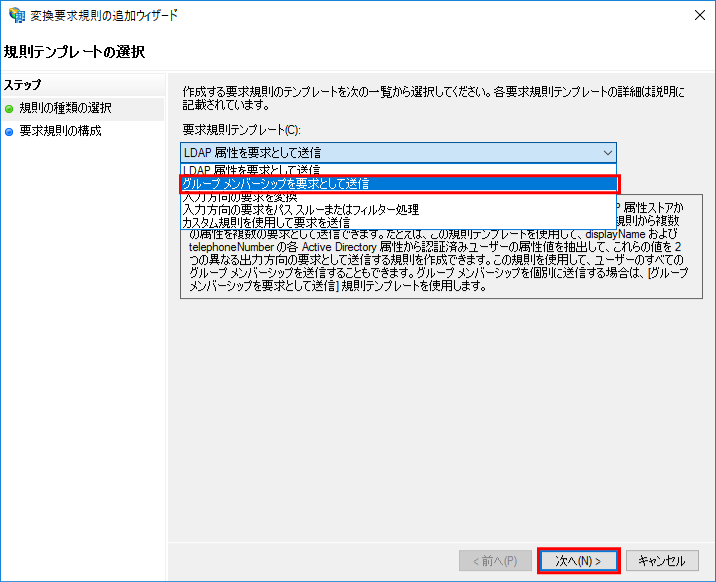

変換要求規則の追加ウィザード画面が表示されます。

-

規則の種類の選択のステップで要求規則テンプレートにグループメンバーシップを要求として送信を設定し、次へを選択します。

-

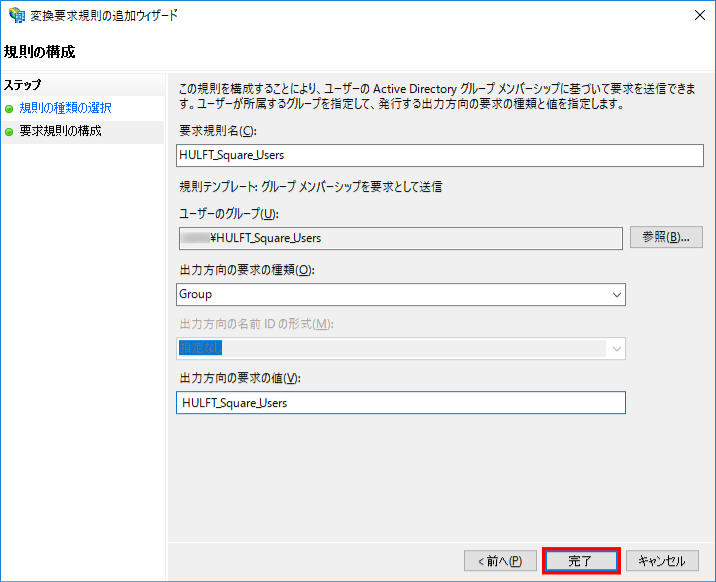

要求規則の構成のステップで以下に示すように項目を設定し、完了を選択します。

項目名

設定(例)

説明

要求規則名

HULFT_Square_Users

要求規則名を設定します。

ユーザーのグループ

<ドメイン名>\HULFT_Square_Users

Active Directoryで設定済のグループを選択します。

出力方向の要求の種類

Group

目的の要求の種類を選択します。

出力方向の要求の値

HULFT_Square_Users

HULFT Squareのグループ名を設定します。

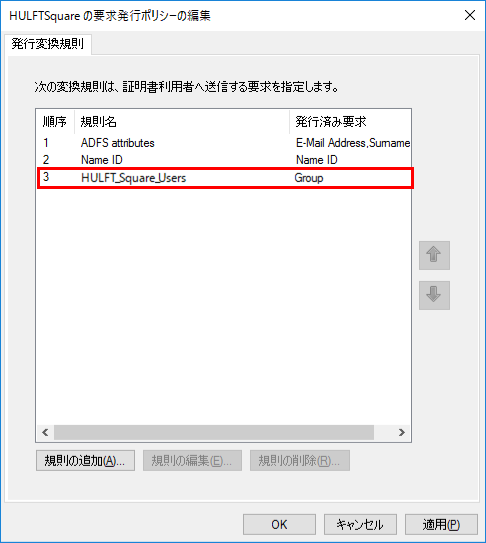

発行変換規則タブにHULFT_Square_Usersの規則が追加されます。

-

HULFTSquareの要求発行ポリシーの編集画面でOKを選択します。

これでお客様のADFSでの設定は終わりです。