はじめに Active Directoryの証明書の取得方法

インターネット インフォメーション サービス(IIS)のインストール 証明書サービスのインストール 認証局(CA)の証明書の取得 ドメインコントローラの証明書の取得

キーストアの作成方法

キーストアの新規作成と認証局の証明書のインポート ドメインコントローラの証明書のインポート DataSpiderの再起動

Active Directoryアダプタは、Active DirectoryサーバとSSL通信を行うため、サーバ証明書をキーストア(keystore)にインポートする必要があります。

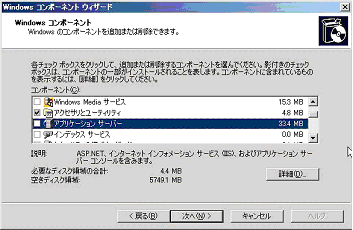

[スタート]-[コントロール パネル(C)]-[プログラムの追加と削除]を選択します。

[Windowsコンポーネントの追加と削除(A)]を選択します。

[コンポーネント(C)]から[アプリケーション サーバ]を探し、チェックします。

このコンポーネントには、デフォルト設定で次の3つのサブコンポーネントがインストールされます。

アプリケーション サーバ コンソール(管理用のコンソール)

インターネット インフォメーション サービス(IISサーバ)

ネットワーク COM+ アクセス有効化

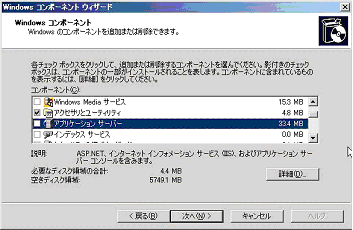

[スタート]-[コントロール パネル(C)]-[プログラムの追加と削除]を選択します。

[Windowsコンポーネントの追加と削除(A)]を選択します。

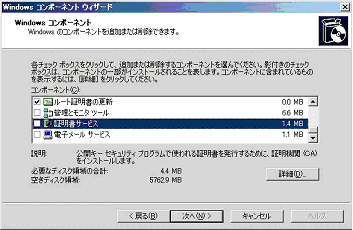

[コンポーネント(C)]から[証明書サービス]を選択し、チェックします。

証明書サービスCA(CA局)

証明書サービスWEB登録のサポート(証明書のWEB公開)

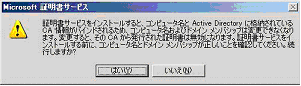

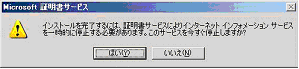

[次へ(N)]ボタンを押下すると、「Microsoft証明書サービス」のダイアログが表示されます。証明書サービスをインストールすると、コンピュータ名とドメインメンバーシップの変更ができなくなるため、これらの設定が正しく行われていることを確認してください。

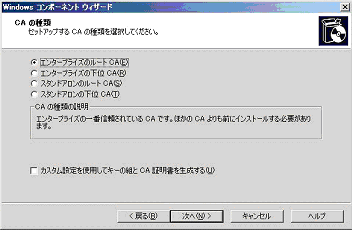

[はい(Y)]ボタンを押下後、「証明書サービス CAの種類」でポリシーに併せてCAの種類を選択します(本例では、[エンタープライズのルート CA(E)]を選択します)。

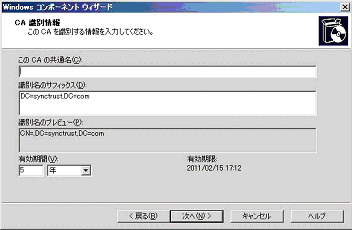

[次へ(N)]ボタンを押下後に表示される「証明書サービス CA識別情報」にて、ここでインストールされる証明書サービス(CA)の情報を入力します。[この CA の共通名(C)]にはCA局の名前(e.g. adca)、[有効期限(V)]には、ルート証明書の有効期限をポリシーに従って設定してください。

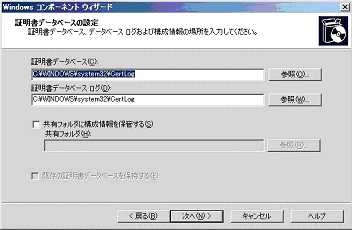

[次へ(N)]ボタンを押下後、「証明書サービス 証明書データベースの設定」で、証明書のデータベースとログの保存先を指定してください。

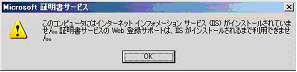

[次へ(N)]ボタンを押下すると、インターネット インフォメーション サーバ(以下、IIS)がインストールされていない場合は、「証明書サービス IISメッセージ」のダイアログが表示されます。IISをインストールしてから、再度、証明書サービスをインストールしなおしてください。

[次へ(N)]ボタンを押下すると、IISが起動中の場合は、「証明書サービス IIS停止メッセージ」のダイアログが表示されます。[OK]ボタンを押下すると、IISを停止して証明書サービスのインストールが再開されます。

証明書サービスのサブコンポーネントの「証明書サービス WEB 登録のサポート」を有効にするためには、IIS上でActive Server Pages(以下、ASP)を有効にしておく必要があります。[はい]を押下してASPを有効にしてください。

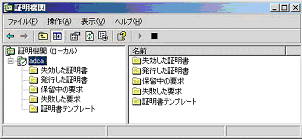

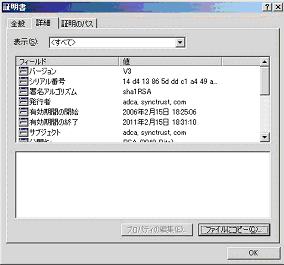

[スタート]-[すべてのプログラム]-[管理ツール]-[認証期間]を起動します(「図10 証明機関」)。

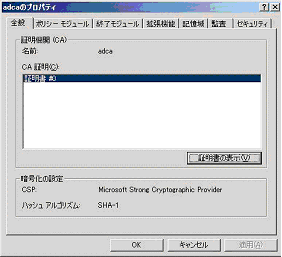

証明機関(上図のadca)を右クリックして、「プロパティ」を開きます。認証期間の名称は、証明書サービスをインストールする際に設定したCAの名前になります。

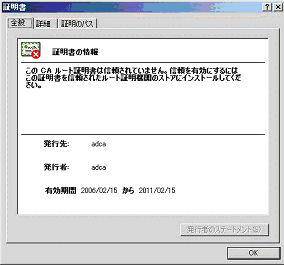

[証明書の表示(V)]ボタンを押下して、「証明書」を表示し[詳細]タブを開きます。

[ファイルにコピー(C)]ボタンを押下して、ウィザードに従ってファイルをダウンロードします。

3.キーストアの作成方法 」で説明するroot.cerに該当します。

ドメインコントローラの証明書を取得するためには、ドメインのポリシーに対して証明書を発行するように設定を行う必要があります。

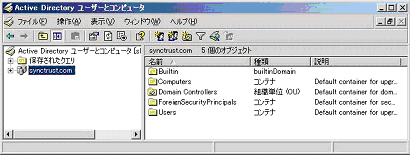

[スタート]-[すべてのプログラム]-[管理ツール]-[Active Directoryユーザとコンピュータ]を起動します(「図13 Active Directoryユーザとコンピュータ」)。

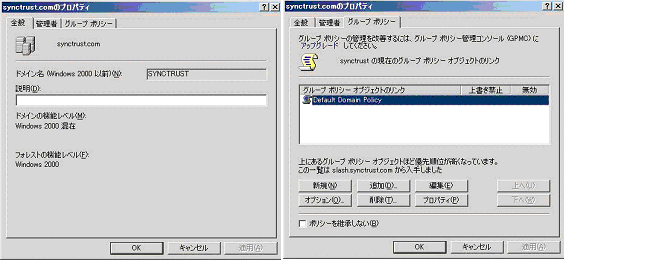

ドメイン名を右クリックして「ドメインのプロパティ」を開き、グループ ポリシータブを開きます。

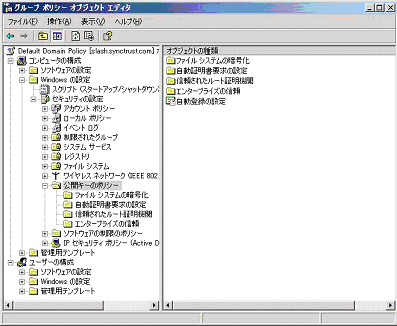

[Default Domain Policy]が選択されていることを確認したのち、[編集]ボタンを押下し、「グループ ポリシー オブジェクト エディタ」を開きます。

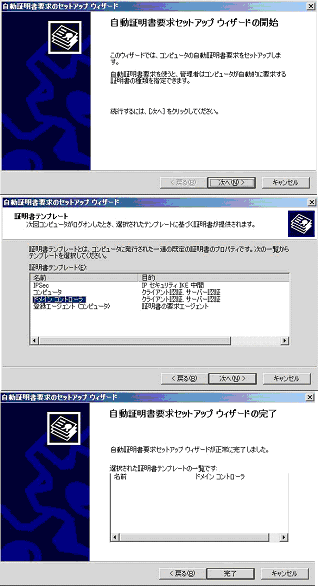

[コンピュータの構成]-[Windows の設定]-[セキュリティの設定]-[公開キーのポリシー]-[自動証明書要求の設定]を右クリックして、[新規作成]-[自動証明書要求]を実行します。「図16 自動証明書要求ウィザード」に従ってドメインコントローラの自動証明書要求を設定します。

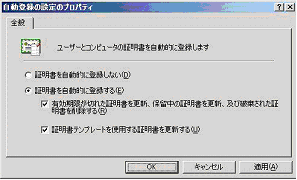

[コンピュータの構成]-[Windows の設定]-[セキュリティの設定]-[公開キーのポリシー]-[自動登録の設定]をダブルクリックして、[証明書を自動的に登録する(E)]がチェックされていることを確認し、[有効期限が切れた証明書を更新、保留中の証明書を更新、および破棄された証明書を削除する(R)]と[証明書テンプレートを使用する証明書を更新する(U)]をチェックして[OK]ボタンを押下します(「図17 自動登録の設定」)。

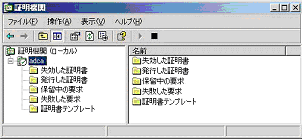

[スタート]-[すべてのプログラム]-[管理ツール]-[証明機関]を起動します(「図18 証明機関」)。

[発行した証明書]にドメインコントローラの証明書が作成されていますので、この証明書をダブルクリックして証明書の[詳細]タブから、[ファイルにコピー]ボタンを押下して、保存します。

3.キーストアの作成方法 」で説明するdcsrv.cerに該当します。

SSL通信を行う場合は、Javaの一般的な証明書リポジトリであるキーストア(keystore)を使用します。<パスワード> は「changeit」を入力してください。

C:¥> "C:¥Program Files¥DataSpiderServista¥jre¥bin¥keytool" -import -trustcacerts -alias adroot -file "C:¥root.cer" -keystore "C:¥Program Files¥DataSpiderServista¥jre¥lib¥security¥cacerts" <enter>

C:¥> "C:¥Program Files¥DataSpiderServista¥jre¥bin¥keytool" -import -trustcacerts -alias dcsrv -file "C:¥dcsrv.cer" -keystore "C:¥Program Files¥DataSpiderServista¥jre¥lib¥security¥cacerts" <enter>

こちら を参照してください。

このファイルは、「3.キーストアの作成方法」で説明するroot.cerに該当します。

このファイルは、「3.キーストアの作成方法」で説明するroot.cerに該当します。

このファイルは、「3.キーストアの作成方法」で説明するdcsrv.cerに該当します。

このファイルは、「3.キーストアの作成方法」で説明するdcsrv.cerに該当します。

DataSpiderは「C:¥Program Files¥DataSpiderServista」にインストールされていることとして説明します。

また、root.cerおよびdcsrv.cerは「C:¥」に格納されていることとして説明します。

DataSpiderは「C:¥Program Files¥DataSpiderServista」にインストールされていることとして説明します。

また、root.cerおよびdcsrv.cerは「C:¥」に格納されていることとして説明します。 キーストアファイルの初期パスワードは「changeit」です。パスワードの変更を行っていない場合、以下の<パスワード>は「changeit」を入力してください。

キーストアファイルの初期パスワードは「changeit」です。パスワードの変更を行っていない場合、以下の<パスワード>は「changeit」を入力してください。

グローバルリソースの設定についてはこちらを参照してください。

グローバルリソースの設定についてはこちらを参照してください。